| Questo capitolo esamina l’evoluzione nel tempo delle tecnologie dell’informazione e della comunicazione (ICT), inclusi gli attuali e possibili sviluppi futuri. In seguito fornisce un panorama concettuale, evidenziando le interazioni tra i diversi livelli di tecnologie dell’informazione e della comunicazione. |

3.1. L’evoluzione delle tecnologie dell’informazione e della comunicazione

64. Lo sviluppo dell’ICT è stato caratterizzato da un rapido progresso tecnologico che ha portato ad un rapido abbassamento del prezzo dei prodotti ICT, assicurando che la tecnologia possa essere applicata in tutta l’economia ad un costo molto basso. In molti casi, il calo dei prezzi causato dai progressi della tecnologia e la pressione per l’innovazione costante sono stati sostenuti da un ciclo costante di standardizzazione che ha colpito molte delle tecnologie chiave che hanno portato alla crescita dell’economia digitale. Nel momento in cui i prodotti diventano di successo e raggiungono un mercato più grande, le loro caratteristiche hanno la tendenza a solidificarsi, rendendo più difficile per i produttori originari cambiare facilmente queste caratteristiche. Quando queste caratteristiche diventano più stabili, diventa più facile per i concorrenti copiare i prodotti. Questa circostanza è stimolata ulteriormente dal processo di normalizzazione che è una caratteristica del settore ICT, che rende i componenti interoperabili, rendendo più difficile per i singoli produttori distinguere i loro prodotti da altri. A meno che il produttore originale possa differenziare il proprio prodotto dalle copie (per esempio, abbinando il suo prodotto con servizi o altre caratteristiche che non sono facilmente duplicabili), o comunque trovando un modo per mantenere una posizione dominante sul mercato, sarà costretto a competere unicamente sul prezzo o spostarsi in altri segmenti di mercato.

65. Questo processo tende a causare la caduta dei prezzi dei beni o dei servizi standardizzati, e l’innovazione si sposta altrove nella catena del valore. Questo non significa necessariamente che ogni singolo componente del prodotto standardizzato diventa una merce. Un produttore di un componente del prodotto complessivo può mantenere o creare un vantaggio di proprietà migliorando alcuni elementi o sottosistemi di tale componente. Questo può “destandardizzare” quegli elementi o sottosistemi del prodotto standardizzato, creando nuove opportunità in una differente fase della catena del valore.

3.1.1. Dispositivi di personal computing

66. Nei primi anni di vita dell’economia digitale, molti produttori di hardware informatico utilizzavano componenti hardware proprietari, il che significa che i computer di diversi produttori operavano su standard completamente diversi. Tuttavia, Quando l’architettura del personal computer è stata in gran parte standardizzata trent’anni fa, molti operatori nel mercato hanno iniziato a competere sul prezzo. Questo, combinato con un rapido progresso tecnologico, ha portato a sostanziali ribassamenti nel prezzo dell’hardware dei personal computer. Nel periodo successivo, i produttori di maggior successo sono riusciti a competere in gran parte perché i loro prodotti si integravano meglio con altri prodotti o perché avevano sviluppato le migliori strategie di distribuzione e commercializzazione, prima ancora perché l’hardware che dei loro prodotti era distinguibile da quello dei loro concorrenti. Come menzionato sopra, questo ciclo ha seguito in parallelo vari punti in tutta l’evoluzione dell’economia digitale, con conseguenti modifiche sostanziali nella catena del valore digitale.

67. Una sviluppo relativamente recente è l’avvento di innovativi pacchetti integrati di hardware e software, come smartphone e tablets (e in crescita, dispositivi indossabili interconnessi). La progettazione, la produzione e la vendita di questi dispositivi ha permesso alle aziende a migliorare la loro posizione nella catena del valore e sul mercato. Sembra che ci siano due grandi tendenze che confermano la crescente importanza dei dispositivi. La prima tendenza è la diversificazione dei dispositivi. I consumatori inizialmente avevano accesso a Internet quasi esclusivamente attraverso i personal computer. Ora i produttori hanno progettato una vasta gamma di dispositivi che forniscono accesso al web, come smartphone, tablet e TV connesse. La seconda tendenza è la crescente specializzazione nei dispositivi di imprese già specializzate nel software o in altre parti della catena di valore. Diverse aziende hanno lanciato i propri tablet o altri dispositivi. Questi dispositivi consentono loro di stabilire un rapporto più stretto con i loro clienti, permettendo loro di raccogliere informazioni più dettagliate in modo che possano fornire un servizio personalizzato con ancora più rilevanza e valore aggiunto.

68. Nel corso del tempo, i dispositivi hardware si sono sia moltiplicati che diversificati in termini di funzionalità e caratteristiche tecniche. Come mostrato nella Figura 3.1, il numero di dispositivi mobili connessi a Internet continua a salire, formando un’infrastruttura interconnessa conosciuta come “Internet delle Cose” (si veda la Sezione 3.2 sugli sviluppi futuri emergenti e potenziali di seguito). Dopo un lungo periodo di standardizzazione dei personal computer, l’hardware ha riacquistato importanza nella catena di valore. Allo stesso tempo, il prezzo dei dispositivi continua a scendere nel corso del tempo. I dispositivi collegati tramite Internet operare entro certi standard che accelerano la loro standardizzazione, se non altro perché gli individui possiedono sempre più dispositivi che devono essere sincronizzati attorno allo stesso insieme di dati e contenuti. Inoltre, oggetti e dispositivi collegati facilitano le vendite di beni e servizi immateriali (ad esempio, una automobile collegata ad internet diventa un punto di vendita per servizi basati sulla geo-localizzazione, compresa l’assistenza alla guida). Per questo motivo, un certo numero di imprese ora utilizza dispositivi hardware a basso costo come i leader nel loro modello di business, al fine di ampliare la base di mercato e dei clienti per i beni e servizi disponibili attraverso questi dispositivi, o in altro modo sfruttando la loro crescente rete di utenti finali. Supponendo che questa tendenza continuerà, sembra che per molte aziende, i ricavi da dispositivi collegati può, in ultima analisi, fluire principalmente dall’operatività, piuttosto che dalle continue vendite di questi dispositivi.

3.1.2. Reti di telecomunicazioni

69. Da quando Internet si è trasformato in un grande fenomeno a tassi di adozione accelerati per le imprese, i fornitori di componenti di rete, gli intermediari delle infrastrutture, e i fornitori di servizi Internet (ISP) che alimentavano e gestivano l’infrastruttura delle reti di telecomunicazioni che formano Internet sono diventati cruciali per l’economia digitale. L’interconnessione delle reti ha inizialmente dato vita ad un’economia specifica organizzata intorno a tali fornitori di infrastrutture, come punti di contatto primari con gli utilizzatori finali, attraverso punti di snodo, centri dati e i percorsi di dati che formano la dorsale di Internet.

70. La forza degli ISP, tuttavia, è sempre stata principalmente nella fornitura di accesso alla rete piuttosto che nella fornitura di servizi attraverso queste reti. Di conseguenza, a meno che i fornitori di servizi Internet facciano leva sul loro controllo di accesso alle reti di telecomunicazione, potrebbero avere difficoltà a mantenere il loro status come unico punto di accesso per l’utente finale a fronte della concorrenza da parte di imprese terze che forniscono contenuti e servizi direttamente agli utenti su Internet. I fornitori di questi contenuti (a volte chiamati contenuti “over-the-top” (OTT)), sono stati in grado di fornire servizi più rispondenti alla domanda. Così, mentre gli ISP rimangono punti privilegiati di contatto con gli utenti finali e sono in genere in grado di mantenere elevati margini di profitto, sfruttare il controllo dell’accesso alla rete non è stato possibile nella maggior parte dei casi, perché gli ISP operano generalmente in mercati sempre più competitivi grazie alla regolazione del settore ed essenzialmente localizzati (anche se alcuni ISP si sono attivati attraverso le frontiere, e molti, come fornitori di rete mobile, ancora lo fanno).

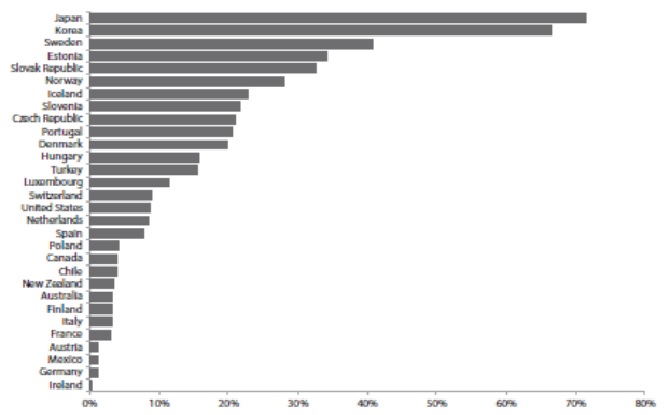

Figura 3.1 Percentuale di connessioni in fibra sul totale degli abbonamenti a banda larga fisse, Giugno 2014  |

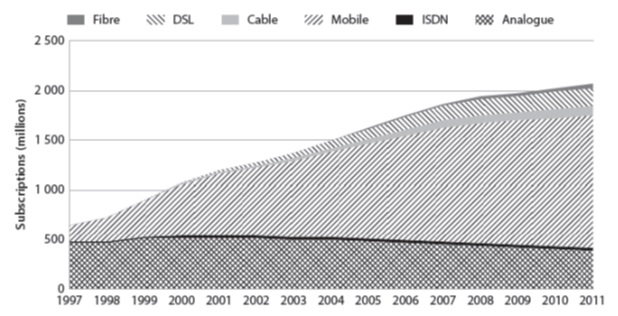

Figura 3.2 Totale degli abbonamenti fissi e mobili (in milioni)  |

71. Al contrario, i fornitori di contenuti OTT potrebbero offrire un’esperienza unificata per gli utenti su larga scala, dal momento che la loro portata è globale, a differenza degli ISP la cui portata è limitata alla localizzazione della loro rete. Di conseguenza, i fornitori di contenuti OTT hanno sempre più preso un rapporto diretto con gli utenti finali. Lo sviluppo di software open source ha accelerato il ritmo di innovazione sulle reti. Di conseguenza, mentre il successo dei fornitori di contenuti OTT ha aumentato la domanda aggregata per le reti, nei mercati dove c’è concorrenza sufficiente, i prezzi sono diminuiti. Mentre un dispositivo hardware interessante o nuovo servizio di rete possono ancora dare ad una particolare azienda un vantaggio di breve termine e introdurre nuovi modelli di business (come gli “app store”, per esempio), l’esperienza ha dimostrato che nessun singolo partecipante alla catena del valore può completamente controllare l’accesso ai clienti finché esiste una concorrenza sufficiente.

3.1.3. Software

72. Il World Wide Web, inizialmente fatta di siti web e pagine web, ha segnato l’emergere di applicazioni software basate su Internet. Dall’inizio, quindi, il software è stato considerato come un componente importante della catena del valore. Anche alcuni software, tuttavia, si sono standardizzati. Questa standardizzazione, ancora una volta, è stato guidata da standard, a partire da quelli di Internet: l’Hypertext Transfer Protocol (HTTP), l’Hypertext Markup Language (HTML) ed il successivo Extensible Markup Language (XML), protocolli di scambio e-mail, come il Simple Mail Transfer Protocol (SMTP), il Post Office Protocol (POP), e l’Internet Message Access Protocol (IMAP). Su questi standard, la comunità di sviluppatori open source hanno avuto bisogno di accelerare la velocità di commercializzazione e aggiornare costantemente il loro software con versioni più recenti. Al fine di innovare a questo ritmo, hanno scelto di condividere il loro codice sorgente piuttosto che riqualificarlo. Anche se alcuni dei principali fornitori di software hanno contrastato il processo di standardizzazione, di innovazione e differenziazione, la differenziazione su larga scala e l’innovazione è diventata sempre più difficile da sostenere.

73. La crescente concorrenza nello sviluppo di sistemi operativi, database, web server e browser ha ridotto i profitti nel core business di molte aziende, ma ha anche creato nuove opportunità. Proprio come la standardizzazione del mercato hardware ha tagliato i margini di profitto per i produttori tradizionali e la creazione di nuove opportunità lo ha fatto per i produttori a basso costo e a basso margine, la crescente concorrenza nel mercato del software ha costretto le aziende a diventare più creative e più rispondenti alle esigenze dei consumatori, i quali ne hanno beneficiato.

3.1.4. Contenuti

74. I contenuti si sono guadagnati l’attenzione alla fine degli anni ‘90, quando la produzione di contenuti, il consumo e, soprattutto, l’indicizzazione sembravano guidare la crescita dell’economia digitale. Si è vista l’ascesa dei primi portali di contenuti e poi dei motori di ricerca come i principali guardiani dei contenuti accessibili su Internet. Oggi, molti giocatori importanti nell’economia digitale sono i fornitori di contenuti.

75. La definizione di contenuti a questo proposito è abbastanza vasta: comprende sia i contenuti prodotti da professionisti protetti da copyright, contenuti generati da aziende, e contenuti generati dagli utenti non protetti da copyright (come ad esempio recensioni o commenti nei forum online dei consumatori). L’importanza dei contenuti deriva dal fatto che è importante attrarre un pubblico e provocare interazioni tra gli utenti. Inoltre, più contenuti aggiornati più frequentemente aumentano la visibilità di un sito nei risultati di ricerca. I contenuti sono quindi stati una forza trainante dietro il settore della pubblicità: è diventato un fattore fondamentale attirare il pubblico e monetizzare con gli inserzionisti. I contenuti sono diventati anche un modo per pubblicizzare in sé e per sé, classificati in tre categorie: contenuti di proprietà (distribuiti dalle aziende sui propri canali), contenuti a pagamento (contenuto distribuito da altri mezzi di comunicazione, in cambio di un pagamento all’azienda), e il contenuto guadagnato (contenuto volontariamente creato e condiviso da clienti senza pagamenti diretto da parte dell’azienda, come ad esempio recensioni dei clienti, i video, ed il social media sharing).

76. I contenuti sempre più spesso sono prodotti dagli utenti, con conseguente maggiori volumi di contenuti. Il successo di siti basati sulla massiccia collaborazione online dagli utenti, come ad esempio Wikipedia e YouTube, hanno dimostrato che un intera esperienza può essere costruita intorno al contenuto principalmente generato dai singoli utenti. Inoltre, l’emergere del fenomeno del social networking, ed il successo di importanti applicazioni in cui legami e interazioni tra utenti sono più importanti di ogni contenuto principale proposto per attirare il pubblico evidenziano la stessa tendenza. Anche la pubblicità si basa sempre più su contenuti generati dagli utenti, attraverso il concetto di contenuto guadagnato, uno dei pilastri del marketing dei contenuti. La sofisticazione di tecniche che permettono la personalizzazione dei servizi, tra cui i cookie (strumenti tecnici utilizzati dalle aziende per raccogliere i dati degli utenti, in particolare per finalità commerciali quali la pubblicità comportamentale), il targeting e retargeting, e il filtraggio collaborativo, sono anche rilevanti. La quantità di contenuti disponibili online è diventata così ampia che relativamente poche imprese sono riuscito ad offrire contenuti premium online, a meno che non possono sfruttare tali contenuti attraverso un servizio che impedisca la concorrenza sui volumi.

3.1.5. Utilizzo di dati

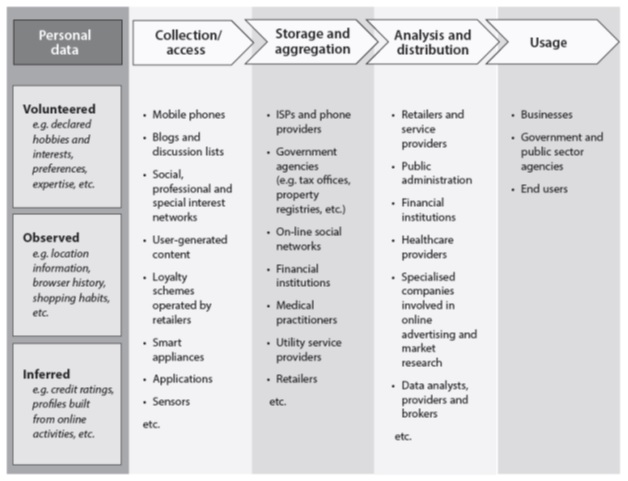

77. Gli utenti delle applicazioni forniscono alle imprese l’accesso a notevoli quantità di dati, che sono spesso personali e sono utilizzati in una varietà di modi sviluppati continuamente[1]. I dati raccolti possono essere utilizzati non solo per personalizzare l’esperienza, ma anche per generare produttività e qualità, attraverso una sperimentazione controllata. I dati personali sono acquisiti in molteplici modi; possono essere: forniti volontariamente dagli utenti (ad esempio, al momento della registrazione di un servizio online); constatati (ad esempio, registrando le attività di navigazione in Internet, i dati relativi all’ubicazione, ecc), o dedotti (ad esempio, sulla base di analisi delle attività online). La Figura 3.3, che è non esaustiva, fornisce alcuni esempi dei modi in cui i dati vengono raccolti, archiviati, analizzati e utilizzati. La capacità di raccogliere dati utili è in aumento così come il numero di dispositivi connessi a Internet. Le aziende di tutti i tipi fanno uso dei dati degli utenti, in quanto consente loro di adattare le loro offerte ai clienti. Così come vengono raccolte quantità crescenti di dati potenzialmente utili, tecniche sempre più sofisticate devono essere sviluppate per raccogliere, elaborare e analizzare utilmente tali dati.

Figura 3.3 Dati personali  |

3.1.6. Processi basati sul cloud

78. Come risultato della normalizzazione e della standardizzazione di diversi risorse individuali, come l’hardware, l’infrastruttura di rete e il software, alcune aziende sono state in grado di combinare le risorse e renderle disponibili attraverso Internet come servizi.

79. L’hosting centralizzato di risorse software risale agli anni ‘60, quando i fornitori di mainframe si sono associati nel “service bureau”, noto anche come “time-sharing” o di “utility computing”. Questi servizi includevano potenza di calcolo e memorizzazione su database per banche e altre organizzazioni di grandi dimensioni dai loro centri dati in tutto il mondo. Il cloud computing è il risultato di diverse tendenze legate alla tecnologia e ai modelli di business: la crescente disponibilità di reti ad alta capacità, computer a basso costo e dispositivi di memorizzazione, nonché la diffusa adozione di virtualizzazione dell’hardware, l’architettura orientata ai servizi, e l’utility computing. Di conseguenza, il valore è migrato verso nuove applicazioni proprietarie che non sono prodotti software stand-alone, ma le applicazioni basate su Internet che combinano codice eseguibile, database aggiornati in modo dinamico, e la partecipazione degli utenti. Anche se il termine “cloud computing” è diventato un luogo comune, queste applicazioni sono state, in vari periodi della loro storia, denominate “infoware”, “computing on demand” o “pervasive computing”.

80. L’acronimo X-as-a-Service (XaaS) è stato introdotto per riferirsi al trend di trasformazione dei prodotti software da beni a servizi. Internet ha essenzialmente accelerato la transizione dal business software tradizionale a modelli XaaS. Un sito web è essenzialmente un’applicazione software che fornisce un servizio su Internet piuttosto che a livello locale. Il servizio può essere di fornire l’accesso a contenuti (come un portale), o di fornire accesso al codice eseguibile che eseguire determinate funzioni. Così, l’espansione di Internet ha portato una nuova classe di fornitori di elaborazione centralizzata, chiamati Application Service Provider (ASP). Gli ASP hanno fornito alle imprese la possibilità di ospitare e gestire applicazioni di business specializzate, con l’obiettivo di ridurre i costi attraverso l’amministrazione centralizzata e attraverso la specializzazione dell’ASP in una particolare applicazione.

81. Ad oggi, molte applicazioni B2C sono anche fornite sotto forma di servizio: motori di ricerca, applicazioni di social networking sono utilizzati principalmente tramite un browser web, senza bisogno di scaricare alcun codice eseguibile in anticipo. Sebbene le applicazioni continuano ad essere scaricate ed installate localmente, questo è fatto soprattutto quando vi è la frequente necessità frequente di utilizzarle offline. Anche alcune applicazioni installate localmente, tuttavia, richiedono una connessione Internet per fornire tutte le funzionalità. La crescente popolarità di smartphone e altri dispositivi mobili che utilizzano frequentemente connessioni Internet interrotte, tuttavia, ha reso il download di applicazioni importante ancora una volta.

82. Concentrarsi sul valore creato attraverso processi basati su cloud è particolarmente utile per analizzare gli ultimi sviluppo dell’Internet delle Cose (discusso in seguito), che si riferisce ad Internet come una rete che collega individui, contenuti, e cose della vita di tutti i giorni. Al centro di questa complessa rete di interconnessioni sono ci sono potenti software basati su processi le cui risorse possono essere memorizzate ed eseguite unicamente nel cloud.

3.2. Sviluppi futuri emergenti e potenziali

83. Il rapido progresso tecnologico che ha caratterizzato lo sviluppo dell’ICT ha portato ad una serie di tendenze emergenti e possibili sviluppi che potrebbero rivelarsi influenti nel futuro prossimo. Anche se questo rapido cambiamento rende difficile prevedere gli sviluppi futuri con qualsiasi grado di affidabilità, alcuni di questi potenziali sviluppi sono discussi di seguito.

3.2.1. Internet delle cose

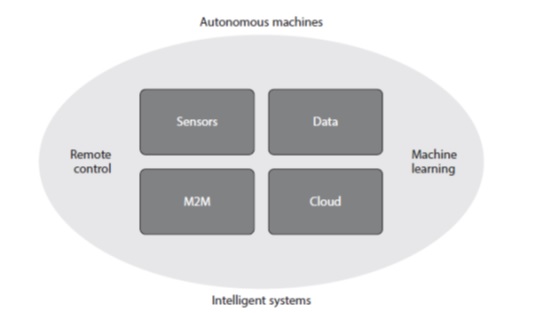

84. Mentre l’utilizzo di Internet come una piattaforma digitale ha permesso la creazione della sharing economy (si veda in seguito), la possibilità di collegare qualsiasi dispositivo o oggetto ad una rete sta consentendo l’“Internet delle Cose”. Il termine si riferisce ad una serie di componenti di pari importanza compresi la comunicazione machine-to-machine, cloud computing, analisi dei grandi quantità di dati, sensori e attuatori, la cui combinazione porta ad ulteriori sviluppi di apprendimento automatico e controllo remoto (vedi Figura 3.4).

Figura 3.4 Principali attuatori dell’Internet delle Cose  |

85. Il numero di dispositivi collegati a Internet è in rapida espansione, ma rimane spazio sostanziale per ulteriore espansione. Mentre Cisco ha stimato che tra i 10 e 15 miliardi di dispositivi sono attualmente connessi a Internet, questa cifra rappresenta meno dell’1% dei dispositivi totali e delle cose che potrebbe infine essere collegate (Evans, 2012). All’interno dell’area OCSE, le famiglie da sole hanno attualmente a disposizione circa 1,8 miliardi di dispositivi collegati. Questa cifra potrebbe raggiungere il numero di 5,8 miliardi entro il 2017, e ben 14 miliardi entro il 2022 (OCSE, 2013a). Con l’aumentare del numero di dispositivi collegati che sono sviluppati e commercializzati, l’espansione delle comunicazioni machine-to-machine sembra destinata ad espandersi notevolmente e migliorare la capacità delle imprese di raccogliere e analizzare i dati rilevanti.

86. Una delle caratteristiche principali dell’“Internet delle Cose” è la capacità di raccogliere e condividere dati attraverso potenti sistemi informativi collegati ad una moltitudine di dispositivi, sensori e componenti di cloud computing. L’analisi e l’utilizzo dei dati raccolti e trasmessi da dispositivi collegati può aiutare gli individui e le organizzazioni ad utilizzare le loro risorse con più precisione, prendere decisioni di acquisto informate, aumentare la produttività e rispondere più rapidamente ai cambiamenti ambientali. Poiché i dispositivi trasmettono sempre dati più dettagliati, l’analisi di questi dati può essere utilizzata automaticamente per modificare il comportamento di tali dispositivi in tempo reale. Si può anche formare dei lavoratori per posizioni qualificate più facilmente e con un processo più conveniente. Questa tendenza, finora prevalentemente contenuta nelle industrie ad alta intensità di dati, come la finanza, la pubblicità, o l’intrattenimento, è probabile che penetri anche nell’industria tradizionale in futuro. Inoltre, mentre l’“Internet delle Cose” generalmente ancora richiede l’interazione umana, macchine controllate a distanza e sistemi combinati con l’apprendimento automatico possono sfociare in macchine autonome e sistemi intelligenti, in particolare macchine robotiche (si veda in seguito).

3.2.2. Monete virtuali

87. Gli ultimi anni sono stati segnati dalla comparsa e lo sviluppo di “monete virtuali”, ossia unità digitali di scambio che non sono supportate da alcun corso legale governativo. Queste valute hanno preso varie forme. Alcune valute virtuali sono specifiche per un’unica economia virtuale, come ad esempio il gioco online, dove vengono utilizzate per l’acquisto di beni e servizi in-game. In alcuni casi, queste valute virtuali specifiche possono essere scambiate con valute reali o utilizzate per acquistare beni e servizi reali, attraverso scambi che possono essere gestiti dai creatori del gioco o da terzi.

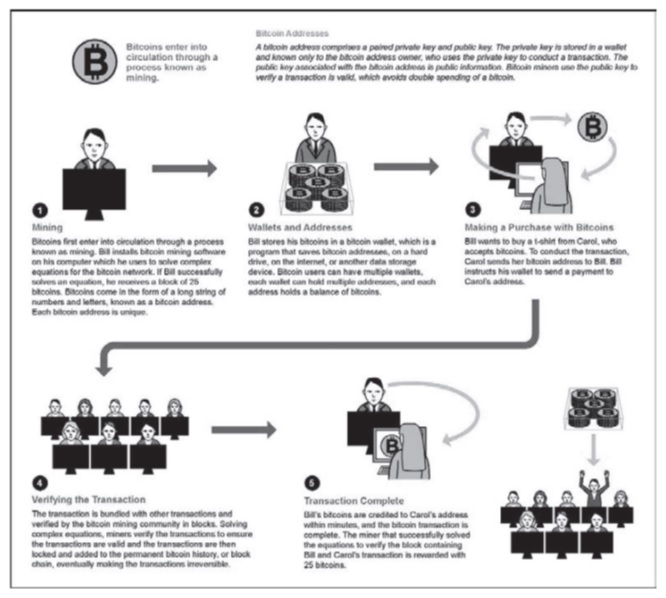

Figura 3.5 Come i Bitcoin entrano in circolazione e come sono usati nelle transazioni  |

88. Altre valute virtuali sono state sviluppati principalmente per consentire l’acquisto di beni e servizi reali. L’esempio più importante di questo tipo sono le varie “cryptocurrencies”, compresi in particolare bitcoin, che si basano sulla crittografia e sulla verifica peer-to-peer per garantire e verificare le transazioni. Molti operatori privati hanno scelto di accettare il pagamento in bitcoin.

89. Dato che le valute virtuali acquisiscono sempre più valore economico reale, sollevano sostanziali questioni di politica. Alcune di queste derivano dalla natura anonima di transazioni. Nel caso di bitcoin, per esempio, le transazioni possono essere effettuate su una base del tutto anonima, dal momento che nessuna informazione di identificazione personale è richiesto per acquisire o negoziare bitcoin.

3.2.3. Robotica avanzata

90. Lo sviluppo di nuovi robot connessi e intelligenti sta cambiando profondamente i processi produttivi. La crescente produttività di nuove fabbriche automatizzate è già possibile per alcune imprese multinazionali, che in precedenza avevano spostato la produzione per approfittare del costo del lavoro più basso, e che ora stanno prendendo in considerazione lo spostamento delle loro attività manifatturiere dove è la maggior parte della loro clientela.

91. I processi produttivi saranno ulteriormente modificati dal progresso nella robotica, in quanto i robot hanno il potenziale per rendere le fabbriche meno legate al capitale umano e per costringere le imprese multinazionali a pensare a produzione e distribuzione al tempo stesso. Questa tendenza ha potenziale particolarmente forte nelle industrie che sono già ad alta intensità di macchinari, in quanto l’automazione si concentra sempre sulla cognizione artificiale, i sensori, l’apprendimento automatico, e le reti intelligenti distribuite. Avrà anche un potenziale impatto dove l’automazione è stata finora scarsa, in particolare in piccole fabbriche e laboratori, perché il software può aiutare a migliorare la sicurezza e consentire agli esseri umani di lavorare al fianco di sistemi automatizzati. Inoltre, dato che i robot incorporano più programmi e sono collegati alle risorse cloud-based, diventerà più semplice e più economico programmarli, il che potrebbe portare a prezzi ribassati, rendendo questa tecnologia più accessibile per le piccole e medie imprese. Questi costi inferiori hanno il potenziale per portare la produzione e altre attività commerciali sempre più vicini ai clienti.

92. In futuro, il progresso nel campo dell’intelligenza artificiale e l’emergere del calcolo cognitivo potrebbe espandere l’influenza dei robot al di là del settore manifatturiero ed in segmenti più ampi dell’economia, così come in applicazione familiare come l’assistenza a persone anziane o disabili, con attività manuali. Dato che i robot imparerebbero a fare i lavori che prima erano esclusivamente fatti da esseri umani, essi potrebbero potenzialmente generare produttività, contribuire a prezzi più bassi per i clienti, contribuire a scalare le operazioni a livello globale, e creare innovazione ed opportunità che porteranno alla nascita di nuove attività che richiederanno nuove competenze e, potenzialmente, creare nuovi posti di lavoro.

3.2.4. Stampa 3D

93. I progressi della stampa 3D hanno il potenziale per consentire la produzione più vicina al cliente, con l’interazione diretta con i consumatori che impatta sulla progettazione delle caratteristiche del prodotto. Come risultato, la produzione potrebbe gradualmente allontanarsi dalla produzione di massa di prodotti standardizzati, e invece concentrarsi sulla breve ciclo di vita del prodotto adottando una strategia di sperimentazione costante. Nel settore sanitario, la stampa 3D di prodotti per la salute personalizzati come auricolari per ausili uditivi è già molto utilizzata. Inoltre, la stampa 3D ha il potenziale per ridurre l’impatto ambientale rispetto alla produzione tradizionale, riducendo il numero di fasi coinvolte nella produzione, trasporto, il montaggio e la distribuzione, e può anche ridurre la quantità di materiale perso (Manika, 2013). La dimensione del mercato della stampa 3D è in rapida crescita, con ulteriori implicazioni per l’economia digitale. Il mercato della stampa 3D globale è stimato in aumento da 2,2 miliardi di dollari nel 2012 a 6 miliardi di dollari entro il 2017. Molte aziende hanno deciso di incorporare la stampa 3D nella loro attività di R & S con la maggior parte dei produttori che utilizzano la tecnologia per la prototipizzazione. Secondo un sondaggio condotto da PricewaterhouseCoopers nel 2014, solo il 25% dei produttori utilizzano la tecnologia di stampa 3D per la prototipizzazione, e il 10% l’ha utilizzata sia per la prototipizzazione che per la produzione di prodotti finiti, mentre solo l’1% ha utilizzato la stampa 3D espressamente per la produzione del prodotto finito (PricewaterhouseCoopers , 2014). Mentre la stampa 3D continua ad avanzare, non è escluso che alcuni produttori potrebbero smettere di assemblare i prodotti, e potrebbe invece attuare piani di licenze e rilascio delle specifiche ai produttori terzi o addirittura ai rivenditori più vicini ai clienti che “stamperanno” i prodotti su richiesta, ma a proprio rischio e con un margine molto basso. In alternativa, i consumatori potranno essere in grado di assemblare prodotti da soli utilizzando stampanti 3D, aumentando ulteriormente la possibilità di localizzare le attività commerciali in un luogo che è fisicamente lontano dal cliente finale.

3.2.5. La sharing economy e la produzione collaborativa

94. La sharing economy, o il consumo collaborativo, è un altro trend potenzialmente significativo all’interno dell’economia digitale. L’“economia della condivisione” si riferisce alla condivisione peer-to-peer di beni e servizi. L’economia della condivisione non è una novità, ma i progressi tecnologici hanno ridotto i costi delle transazioni e della disponibilità di informazioni, e hanno fornito una maggiore affidabilità e sicurezza. Gli ultimi anni hanno visto l’emergere di numerose applicazioni di condivisione innovative che utilizzano diversi modelli di business e concentrandosi su un particolare servizio o prodotto, come le automobili, cibo, vestiti, e jet privati. La maggior parte delle persone che partecipano all’economia della condivisione non lo fanno principalmente per guadagnarsi da vivere, ma per intrattenere rapporti con gli altri, per servire una causa che li ispira, o semplicemente per far quadrare i conti. Poiché il reddito integrativo è un beneficio netto e spesso non coinvolge molte analisi quantitative costi-benefici, i fornitori non professionisti hanno la tendenza a condividere le loro risorse disponibili ad un prezzo inferiore a quello che un professionista avrebbe potuto fatturarle, ribassando così i prezzi in generale, compreso quello dei professionisti. Nel corso del tempo, così come certe piattaforme attraggono un numero consistente di individui, queste piattaforme diventano il punto di accesso principale per i clienti sul mercato on-line e hanno il potenziale per fornire una notevole concorrenza alle applicazioni di e-commerce tradizionali gestite da professionisti, che vedono ridursi ulteriormente i loro margini di profitto.

95. Mentre la sharing economy è relativa al “consumo collettivo”, il crowdsourcing ed il crowdfunding sono manifestazioni di “produzione collaborativa”. Sia le grandi aziende che gli imprenditori fanno sempre più uso di queste pratiche, per esempio, per i prestiti di capitale peer-to-peer. Il termine crowdfunding viene sempre più utilizzato per diversi tipi di piattaforme, consentendo prestiti, donazioni o fondi basati su ricompense, e l’equity crowdfunding (investimenti). Il mercato del crowdfunding è cresciuto fortemente negli ultimi anni, grazie soprattutto al crowdfunding non-equity. Il crowdfunding è più sviluppato negli Stati Uniti e in Europa, dove ha rappresentato rispettivamente il 60% ed il 35% del mercato nel 2012 (OECD Outlook, 2015).

3.2.6. L’accesso ai dati del governo

96. I governi stanno facendo progressi nel rendere le risorse leggibili da una macchina, in particolare i dati accessibili al pubblico su quello che è stato alternativamente etichettato come politica aperta di dati, governo aperto o di governo come piattaforma. Ci sono tre obiettivi principali assegnati per le politiche di governo aperte:

- Responsabilità: Mettere risorse pubbliche a disposizione permette al cittadino di avere accesso diretto a queste risorse al fine di monitorare, documentarsi e valutare le politiche pubbliche dei costi, l’efficienza e l’efficacia. Quando si tratta di responsabilità, le strategie di governo aperto hanno lo scopo di fornire strumenti per migliorare la trasparenza e la democrazia nel suo complesso.

- Migliori prestazioni: aprire risorse pubbliche ha anche lo scopo di fornire i mezzi alle agenzie governative per meglio cooperare tra di loro utilizzando applicazioni software condivise.

- Partecipazione di terzi alla politica: Quando le risorse pubbliche sono rese disponibili ad altri al di fuori della politica, i terzi possono combinare queste risorse con le proprie per creare applicazioni ibride che permettano l’erogazione di un servizi migliore e più personalizzato.

3.2.7. Protezione rafforzata dei dati personali

97. Nella maggior parte dei sistemi giuridici, i dati personali forniti dagli utenti sono protetti da regole di riservatezza e rimangono di proprietà di questi utenti. I dati personali sono considerati come un bene di proprietà della persona cui si riferiscono, in modo tale che si considera la loro scelta, piuttosto che quella dell’organizzazione che li tiene, li utilizza, li scambia o li rende disponibili. Norme sulla protezione dei dati, di solito, specificano ciò che costituisce un dato personale e come viene raccolto, e le aziende devono seguire e rispettare degli standard nel garantirne la conservazione ed hanno l’obbligo di informare gli individui dei dati personali tenuti e dei loro diritti di accesso agli stessi. In molti paesi, le regole richiedono adeguate disposizioni di sicurezza dei dati in materia di trasferimento di dati personali verso paesi terzi. I costi di conformità sono di solito a carico delle autorità pubbliche, delle imprese e di altre organizzazioni che raccolgono i dati dagli individui.

98. Dato che gli individui sono diventati più sensibili al trattamento dei propri dati personali e si aspettano che la loro privacy sia protetta, sono in corso discussioni in un certo numero di paesi per rafforzare le leggi vigenti che regolano la raccolta e lo sfruttamento dei dati da parte delle organizzazioni (OCSE, 2012, 2013b). Inoltre, queste norme impongono requisiti in ordine al come e al dove i dati vengono memorizzati ed elaborati. Come dimostrano le bozze attualmente in discussione nell’Unione Europea, e in diversi altri paesi, questa tendenza potrebbe portare ad un cambiamento significativo nei modelli di business che si basano sull’uso dei dati personali. Per esempio, l’obbligo di assicurarsi che un individuo abbia espresso il proprio consenso per la raccolta di dati anonimi, in particolare i cookie, potrebbero influenzare l’esperienza dell’utente durante la navigazione sulle pagine web e rendere più difficile per indirizzare o reindirizzare banner pubblicitari o clic.

3.3. Le interazioni tra i vari livelli di ICT: una panoramica concettuale

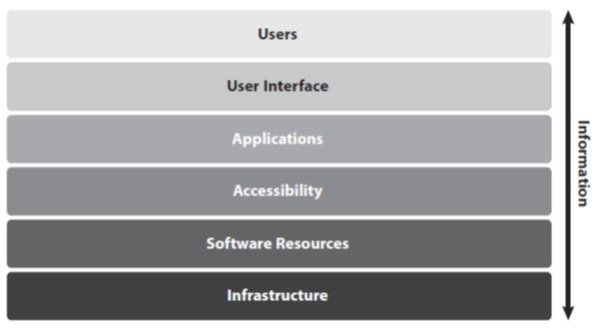

99. Un modo per immaginare il settore dell’ICT è quello di concentrarsi sulle interazioni tra i diversi strati, ciascuno caratterizzato da un mix di hardware e software. Questo approccio è illustrato nella Figura 3.6.

100. Alla base si trova l’infrastruttura di Internet, che è costituita dai cavi, tubi, router, switch, e centri di elaborazione dati che sono stati progettati e realizzati da aziende specializzate nella interconnessione di reti, e gestiti da ISP, vettori e operatori di rete. Gli operatori della distribuzione di contenuti in rete, il cui obiettivo è quello di servire contenuti agli utenti finali con elevata disponibilità e prestazioni elevate, pagano gli ISP, i vettori e gli operatori di rete per ospitare i server nei propri centri. Gli indirizzi IP (Internet Protocol) e nomi di dominio sono gestiti a questo livello.

Figura 3.6 Una visione a strati dell’ICT |

101. Immediatamente sopra, immagazzinate nei server che si trovano nei centri dati delle organizzazioni di tutto il mondo, ci sono le risorse software di base che consentono alle organizzazioni di creare applicazioni, che possono essere costituite da dati grezzi, contenuti digitali, o codice eseguibile. Questi possono includere sia le risorse prodotte dalle organizzazioni sia le risorse derivate da singoli utenti e raccolte e conservate dalle organizzazioni per un uso successivo.

102. In cima a queste risorse di base c’è uno strato di strumenti che forniscono l’accessibilità fondamentale necessaria per consentire alle risorse software di combinarsi con le infrastrutture per creare applicazioni utilizzabili dagli utenti finali, individui o aziende. Questo strato fornisce efficacemente la struttura necessaria per le applicazioni software di sfruttare le sottostanti infrastrutture e software di base di Internet. Questa accessibilità può essere fornita in molte forme. Un sistema operativo che consente di eseguire applicazioni su dispositivi digitali, per esempio, è uno dei modi più familiari in cui è prevista l’accessibilità: permette ad uno sviluppatore di progettare un’applicazione per essere eseguita su un determinato dispositivo. I protocolli di livello superiore consentono la comunicazione dei dati tra applicazioni, come ad esempio l’HTTP che costituisce la base della comunicazione dei dati sul World Wide Web, o SMTP che fornisce uno standard per la trasmissione di e-mail, sono un’altra forma di accessibilità. Altri modi per fornire l’accessibilità includono i servizi web, le interfacce di programmazione delle applicazioni (API) e i kit di sviluppo software (SDK), i quali forniscono modi di connettersi con le risorse di base necessarie per creare applicazioni utilizzabili dagli utenti finali.

103. Lo strato dell’accessibilità fornisce efficacemente piattaforme per la creazione di applicazioni che sono utilizzabili dagli utenti finali, e che sono in grado di accedere alle risorse software principali dell’infrastruttura. Tali applicazioni costituiscono il quarto strato dell’economia digitale. Un’applicazione è una combinazione di risorse software che creano valore per l’utente finale attraverso la fornitura di beni o servizi. Le applicazioni possono completarsi o collegarsi tra loro: per esempio, un browser web è un’applicazione, e dà accesso a siti web che sono essi stessi applicazioni web-based; un app store è anch’esso un’applicazione il cui scopo è quello di consentire agli utenti di scoprire e acquistare altre applicazioni. All’interno dello strato delle applicazioni ve ne sono alcune che eseguono una funzione di “gatekeeping”, che trattiene informazioni dell’utente che possono essere combinate con altre risorse solo quando necessario e con il consenso espresso dell’utente finale. Queste attività di “gatekeeping” includono l’autenticazione degli utenti, il pagamento, e la geo-localizzazione, processi che implicano la raccolta e l’utilizzo dei dati sensibili in modo tale che un certo livello di fiducia sia necessario tra l’organizzazione e l’utente.

104. Il livello concettuale successivo è lo strato di interfaccia uomo-macchina. Un’interfaccia rappresenta l’esperienza dell’utente. L’interfaccia viene visualizzata attraverso un punto fisico di contatto che può essere sia un dispositivo o un luogo (ad esempio un negozio). I dispositivi sono di due tipi: generici quando supportano molte applicazioni; non generici quando possono eseguire una sola applicazione. Per esempio, un computer, uno smartphone o un tablet sono dispositivi generici. Un termostato collegato è un dispositivo non generico. Alcuni dispositivi, come le automobili collegate, erano generalmente non generici nelle prime fasi del loro sviluppo, ma sono diventate progressivamente più generiche in quanto dotate di più funzioni di accessibilità (ad esempio un sistema operativo).

105. Nella parte superiore del grafico precedente, sopra gli strati delle funzioni, risiedono gli utenti, che possono essere sia persone fisiche che agiscono a titolo personale o per conto di un’impresa. Questi individui interagiscono direttamente con lo strato di interfaccia per accedere alle applicazioni, direttamente o attraverso i servizi di un’altra applicazione che agisce come un “gatekeeper”.

106. Ogni strato è dotato di risorse hardware, risorse software e connettività di rete. Le risorse possono essere conservati a più livelli: in un data center a livello di infrastrutture; in server virtuali situati nel cloud; e sui dispositivi degli utenti (un computer o un tablet, per esempio). I rapporti commerciali tra gli strati sono in genere i rapporti tra clienti e fornitori: una società che gestisce un’attività in un solo strato è generalmente pagata da una società che svolge un’attività nello strato superiore. Per esempio, gli operatori di cloud computing che garantiscono l’accessibilità fanno pagamenti ai gestori delle infrastrutture e sono pagati a loro volta dagli sviluppatori di applicazioni. Una società che opera al livello superiore ottiene pagamenti direttamente dalle sue interazioni con gli utenti finali, facendo pagare loro dei soldi o attraverso la generazione di valore che può poi essere monetizzato da parte dell’impresa per ricavare reddito da un altro cliente o affare. Le organizzazioni che sono pagate al livello superiore sono quelle che fanno funzionare i dispositivi collegati, fanno attività di “gatekeeping” o altre un’applicazione non legate né a un dispositivo, né ad una attività di “gatekeeping”.

107. In termini generali, molti modelli commerciali nell’economia digitale possono essere descritti in termini di integrazione verticale tra gli strati. Ad esempio, le aziende web tradizionali utilizzano risorse software (livello 2) e si basano su protocolli aperti (come HTTP) (livello 3) per combinare le risorse in un’applicazione web (livello 4). Pagano gli operatori dello strato inferiore per mettere la loro applicazione online, e le loro interazioni con gli utenti generano ricavi direttamente dall’utente sotto forma di pagamento (che può essere ricevuti direttamente o attraverso un operatore di “gatekeeping”), o indirettamente, attraverso la generazione di valore che può poi essere monetizzato in altre parti del modello di business.

108. Queste interazioni spiegano perché alcune aziende considerano fondamentale operare in alto nella catena, in particolare fornendo le applicazioni che svolgono funzioni di “gatekeeping”. Infatti i “gatekeepers” sono in grado di raccogliere i dati dai propri utenti, analizzarli ed eventualmente renderli disponibili per gli sviluppatori per creare altre applicazioni (e raccogliere ancora più dati), o commercializzarli ad altre società (pubblicità). Questo spiega anche la creazione di grandi ecosistemi basati su una posizione dominante nel mercato di “gatekeeping”, dell’accessibilità e talvolta del funzionamento dei dispositivi.

Bibliografia

Evan, D. (2012), The Internet of Everything. How more Relevant and Valuable Connections Will Change the World, Cisco IBSG.

Manika J. et al. (2013), Disruptive technologies: Advances that will transform life, business and the global economy, McKinsey Global Institute.

OECD (2015), OECD Digital Economy Outlook 2015, OECD Publishing Paris, http://dx.doi.org/10.1787/9789264232440-en.

OECD (2013a), OECD Communications Outlook 2013, OECD Publishing, Paris, http://dx.doi.org/10.1787/comms_outlook-2013-en.

OECD (2013b), “Protecting and Empowering Consumers in the Purchase of Digital Content Products”, OECD Digital Economy Papers, No. 219, OECD Publishing, Paris. http://dx.doi.org/10.1787/5k49czlc7wd3-en.

OECD (2012), “Report on Consumer Protection in Online and Mobile Payments”, OECD Digital Economy papers, No. 2014, OECD Publishing, Paris. http://dx.doi.org/10.1787/5k9490gwp7f3-en.

Pricewaterhouse Coopers (2014), “3D Printing and the New Shape of Industrial Manufacturing” www.pwc.com/us/en/industrial-products/assets/3d-printing-next_manufacturing-pwc.pdf (accesso del 10 agosto 2015).

Rosenstock, E. (n.d), “Paid, Owned, Earned Media Model will Disappear…It Will Just Be Called Marketing” http://elyrosenstock.com/blog/2011/05/13/earned-media-will-disappearit-will-just-be-called-marketing/ (accesso del 15 maggio 2014).

U.S. Government Accountability Office (2013), Virtual Economies and Currencies, Report to the Committee on Finance, US Senate.

World Economic Forum (2011), Personal Data: The Emergence of a New Asset Class, www3.weforum.org/docs/WEF_ITTC_PersonalDataNewAsset_Report_2011.pdf.

Note

[1] La sensibilità degli utenti ha innescato ondate di protesta contro certe caratteristiche, pratiche o clausole dei servizi offerti da alcune aziende rispetto ai dati personali. In risposta, le imprese hanno spesso disabilitato alcune caratteristiche o ne hanno impostate di nuove per aiutare i propri utenti a controllare e proteggere le loro informazioni private. Vale la pena notare anche che la raccolta e l’uso di dati personali è un’area strettamente regolata nei paesi OCSE, con la maggior parte delle legislazioni che si sono adeguate agli elementi principali delle Linee Guida OCSE sulla Privacy.